ブログ

- 2025/11/20

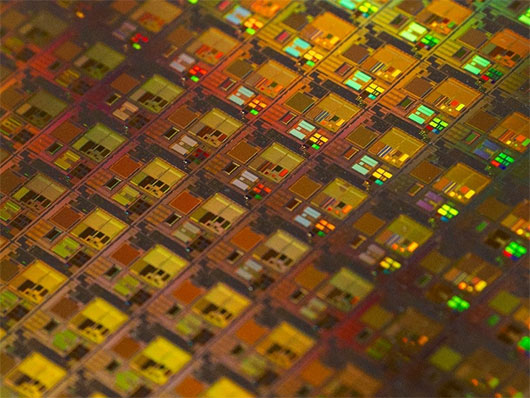

「半導体デバイス工場向けOTセキュリティガイドライン」をわかりやすく解説!現場を止めず“守る”ための実践ポイントとは

1. ガイドライン策定の背景と目的

いま、世界中で半導体を狙うサイバー攻撃が急増しています。生産を止める攻撃、機密情報を盗む攻撃、どちらも大きな被害をもたらします。

日本の半導体産業はサプライチェーン全体を支える基幹インフラです。

ひとつの工場が止まるだけで、自動車や家電、通信など多くの業界に影響が出るため、「守ること」は国家的な課題となっています。

経済産業省はこうした背景から、2025年10月に「半導体デバイス工場におけるOTセキュリティガイドライン(Ver1.0)」を策定しました。

出典:経済産業省「半導体デバイス工場における OTセキュリティガイドライン」概要資料 P2「半導体産業の経済及び安全保障上の重要性や足下でのサイバー脅威/リスクの高まりを踏まえ、高度なサイバー攻撃への対応を含めたセキュリティ対策を進めていく必要がある。」

このガイドラインは、国際規格であるSEMI E187/E188や米国NISTのCybersecurity Framework 2.0(CSF2.0)と整合しながら、日本の半導体製造現場に適した“現実的なセキュリティ対策”を示しています。

2. 誰のためのガイドラインか

ガイドラインは、単なる原則ではなく「現場が実践できる内容」を意識して作られています。

想定読者

出典:経済産業省「半導体デバイス工場における OTセキュリティガイドライン」概要資料 P3「半導体デバイスメーカーの製造部門(実務者レベル)(製造装置メーカー、素材メーカーの製造部門)」

つまり、製造装置・素材・工程を含む半導体工場に関わるすべての企業が対象です。

たとえば、製造装置メーカーも「リモートメンテナンス」を通じて工場のネットワークに接続するため、セキュリティレベルを揃える必要があります。

3. 守るべき3つの領域

ガイドラインでは、半導体の安定供給を守るために「何を守るか」を明確に定義しています。

守るべき対象

出典:経済産業省「半導体デバイス工場における OTセキュリティガイドライン」概要資料 P3「本ガイドラインでは特に『生産目標の維持(供給責任)』『機密情報の保護』『半導体の品質の維持』に焦点をあてる」

簡単に言うと、「止めない」「漏らさない」「劣化させない」という3本柱です。

ここでいう機密情報とは、設計情報・レシピ(製造条件ファイル)・歩留まりデータ・プロセス設定値などを指します。これは、いわば「工場の頭脳」です。一度外部に漏れると、他社に製造条件を再現される恐れもあります。

4. 現場が抱える現実的な課題

理想は理解していても、「実際にどう守るか」には多くの課題があると思います。

たとえば──

- 装置が古く、最新OSへの更新や暗号化通信が難しい

- ネットワークを厳格に分けると、生産性や保守性が下がる

- 外部保守業者や海外ベンダーが接続する場合、セキュリティレベルを統一できない

- 機密情報の範囲が広すぎて、どこから守ればいいのかわからない

このように、“守る”と“動かす”の両立が半導体をはじめとした工場特有の悩みです。

そのため、ガイドラインでも「止めずに守る」ことを強く意識しています。

5. ガイドラインが求める具体的な対策

ガイドラインでは、NIST CSF 2.0 の構成をもとに、半導体デバイス工場の OT システムにおいて必要とされる技術的・運用的な対策が体系的に整理されています。

その中でも特に、「機密情報の保護」を実現するうえで重要となるのが次の4つの観点です。

| 対策項目 | ガイドラインで求められていること | 補足解説 |

|---|---|---|

| 保存データの保護 |

保存されたデータを保護するための方策を講じる(PR.DS-01) |

例:サーバーや制御端末に保管された設計図・工程ファイル・ログデータを暗号化し、アクセスできる範囲を限定する。 |

| 伝送データの保護 |

伝送中のデータを保護するための適切な制御を行う(PR.DS-02) |

例:装置間通信、リモート保守、ファイル転送時などに通信を暗号化して改ざんや盗聴を防ぐ。 |

| 論理的アクセス制限・遠隔アクセス管理 |

装置ツールにはレシピ等機密データが保管されているため、厳格なアイデンティティ管理、認証及びアクセス制御が必要となる。 |

例:保守ベンダーのリモート接続を限定したVPNで管理する、アクセスログを取得して権限を可視化する。 |

| バックアップ・ログ管理・インシデント対応体制の整備 |

生産機密情報のバックアップ、操作ログの取得、FSIRT(工場セキュリティ対応チーム)の整備を行う |

例:障害や事故時に備え、機密ファイルのバックアップを別拠点に保管し、操作履歴を追跡できる体制を構築する。 |

これらは単独で成立するものではなく、相互に連携する多層防御の仕組みとして設計する必要があります。

たとえば「暗号化(保存データ)」と「アクセス制限(論理的制御)」を併用することで、万が一の情報流出時にも内容を読み取られないようにできます。

6. 「FinalCode」が担う役割と適用範囲

ガイドラインで求められている対策のうち、「保存データの保護」および「バックアップ・ログ管理・インシデント対応体制」の一部に対応できるのが、デジタルアーツの「FinalCode」です。

FinalCodeは、ファイルを暗号化したうえで、誰が・どこで・どのように扱うかを細かく制御し、外部に持ち出された後でも保護を継続できる仕組みを提供します。

主な機能は次のとおりです。

- ファイルを暗号化し、許可された利用者だけが開封可能

- コピー、印刷、転送、スクリーンキャプチャなどの操作を制御

- 社外送信後でも、遠隔で閲覧停止や削除を実行可能

- ファイルの閲覧・編集・共有などの操作ログを自動で取得し、監査証跡として活用可能

このように、FinalCodeは「ファイルそのもの」を暗号化することで、保存時・共有時を問わず、機密情報を継続的に保護します。

また、FinalCodeはファイル操作ログの取得・追跡が可能であるため、「バックアップ・ログ管理・インシデント対応体制の整備」における一部(ログ管理・監査対応)の領域を支援できます。

ただし、注意点として、OT層(製造装置層)で扱われるすべてのデータがFinalCodeの対象になるわけではありません。たとえば、装置の動作を制御する信号データやセンサー値、リアルタイム制御情報などは、FinalCodeが保護対象とする「ファイル」には該当しません。

これらは装置内部で瞬時に処理されるデータであり、ガイドライン上も制御系システムのセキュリティ対策(アクセス制限や認証強化など)が中心となります。

一方で、装置が生成・共有するレシピファイル(工程条件)、検査報告書、測定ログ、品質データなどは、ガイドラインで保護が求められる「機密生産情報(Confidential Production Information)」に該当し、ファイルとして保存・送信・共有されるため、FinalCodeで暗号化・追跡・制御を行うことで効果的に保護できます。

つまり、FinalCodeは「装置を動かす信号」ではなく、「装置が生み出すファイル」を守るソリューションです。現場の生産データのうち、“保存・共有される情報”に焦点を当てたセキュリティ対策といえます

まとめ:「止めずに守る」ための多層防御の中で、FinalCodeが果たす役割

本ガイドラインは、半導体デバイス工場におけるサイバーリスクを体系的に整理し、生産目標の維持(供給責任)」「機密情報の保護」「半導体品質の維持」という3つの柱を中心に、リスク源の特定と、それに対応する実践的なセキュリティ対策をまとめたものです。

工場内をPurdueモデル※に基づいてIT領域・OT領域・DMZ領域に分け、それぞれに求められる管理策(データ保護、アクセス制限、ログ取得、FSIRTの整備など)を明確化しています。

つまり、ネットワーク層や設備層だけでなく、工場全体の連携を前提とした“全体最適のセキュリティ”が求められているのです。

その中でFinalCodeは、ガイドラインが重視する「機密情報の保護」の領域において、ファイル単位での暗号化・追跡・制御を行う仕組みを提供します。これは、装置を止めずに“情報”を守るための現実的な防御手段の一つです。

本ガイドラインが目指すのは、「止めない工場」を守るための現場主導のセキュリティ対策。その実現には、設備・ネットワーク・データという三層を俯瞰し、それぞれの層で“守る仕組み”を継続的に改善していくことが重要です。FinalCodeは、その最も外側であるデータ層の防衛線を担うツールとして、「止めずに守るセキュリティ」を現場に根付かせる一助となります。

- ※Purdue(Purdue Enterprise Reference Architecture:PERA)モデルとは製造業やプラントなどのOT(Operational Technology)システムの階層構造を整理したモデルです。ITとOTをどのように分離し、どこにどんなシステムが位置するかを明確化するために使われます。

さいごに

本ガイドラインが示す通り、半導体をはじめとする製造業では、「止めずに守る」データ保護の考え方が求められています。

実際に多くの製造企業が、FinalCodeを活用して現場の運用を止めることなく、機密情報の暗号化・追跡・遠隔削除を実現しています。たとえば、外部委託先への設計ファイル送付時に自動で暗号化したり、社内の設計部門と工場間で共有するレシピファイルの利用権限を制御したりといった事例です。

こうした実際の導入効果や、運用設計の工夫をまとめた資料を、「製造業におけるFinalCode活用事例集」として無料公開しています。

ファイル保護をどのように実践すべきか、現場のヒントを得たい方はぜひダウンロードください。

製造業における「FinalCode」活用事例集をダウンロードする